Il y a quelques jours, une faille a été découverte dans la norme WPS, utilisée pour simplifier la connexion à des réseaux Wi-Fi. De prime abord, je pensais que les bornes Apple n’étaient pas touchées par la faille : il n’y a pas de logo WPS et l’utilitaire AirPort ne permet pas de l’activer ou de régler les paramètres. Et pourtant… En faisant une petite recherche, je me suis rendu compte que le WPS était présent sur un partie des bornes, même si c’est bien caché.

En fait, le WPS est notamment utilisé pour connecter une imprimante, beaucoup de modèles WI-Fi utilisant cette technologie. C’est plus pratique que de connecter d’abord l’imprimante en Ethernet pour ensuite passer en Wi-Fi si elle n’a pas d’écran.

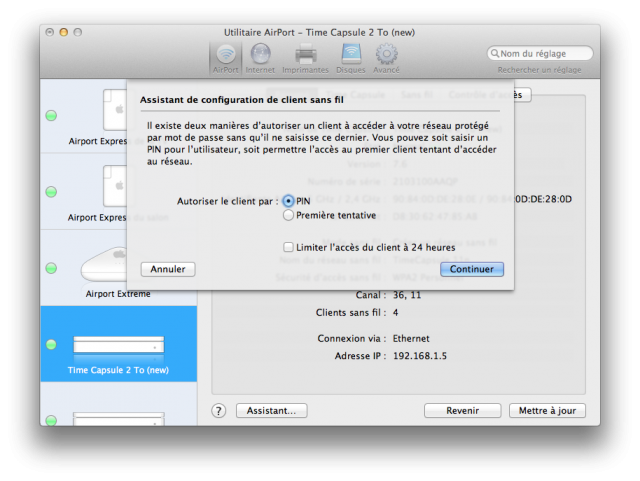

Pour le vérifier :

• Lancer Utilitaire AirPort.

• Se placer sur une borne récente (Express/Extreme 11n/Time Capsule).

• Cliquer sur Borne d’accès dans le menu et choisir Ajouter des clients sans fil.

La question est : est-ce que ça rend les bornes vulnérables ? En attendant que je teste avec la faille en question, la réponse est a priori non. Comme il faut visiblement une action concrète de l’utilisateur depuis un appareil connecté au réseau, un attaquant ne devrait pas pouvoir se connecter. De plus, l’utilitaire ne semble implémenter que la gestion du bouton et d’un PIN externe, hors l’attaque s’effectue via un PIN interne au routeur.

Plus d’infos à la fin du week-end, le temps que je teste…