Avec les iMac Pro puis les MacBook Pro 2018, Apple a introduit pas mal de modifications dans la gestion d’un Mac, spécialement sur le démarrage. J’ai donc essayé de compiler en français les trucs à savoir si vous avez un Mac avec une puce T2.

Pour résumer un peu – cet article dont je m’inspire est bien plus complet – les Mac modernes (et ça va arriver dans tous les Mac) contiennent une puce T2 (l’équivalent d’un processeur A10 d’appareil iOS) qui va gérer le démarrage et les données d’un Mac. On peut considérer que le Mac démarre avec un OS intermédiaire avant de passer la main à macOS. Ca implique pas mal de choses sur la façon de démarrer un Mac.

Un des avantages des Mac disparaît

Par défaut, un Mac avec une puce T2 ne démarre que de son disque interne. Il ne démarrera pas en réseau (quelle que soit la méthode) et il ne démarrera pas sur un disque externe (sauf en modifiant les réglages). C’est une régression importante, un des avantages des Mac étant la possibilité de prendre un disque dur avec un OS et de démarrer rapidement en USB, en FireWire, en Thunderbolt, etc.

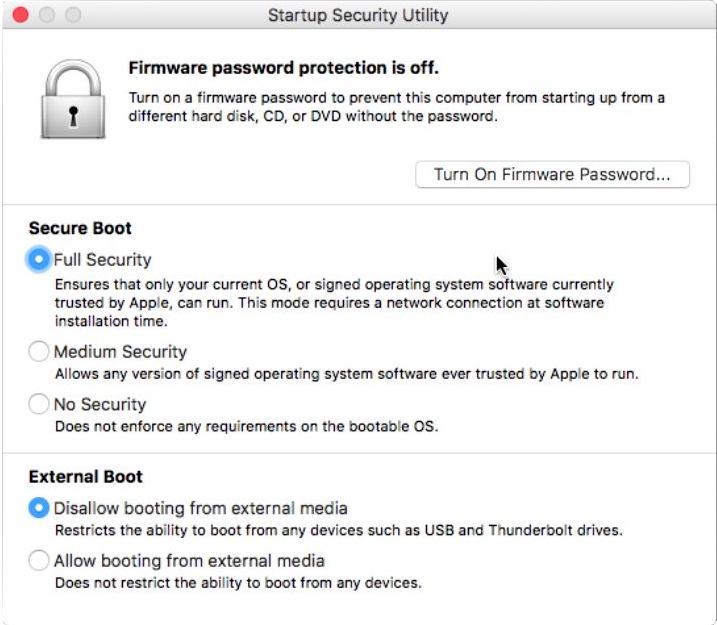

La méthode pour permettre le démarrage sur un volume externe reste un peu contraignante. Premièrement, il faut que le Mac possède un compte administrateur, donc qu’il ait été démarré et configuré, en gros. Ensuite, il faut redémarrer sur la partition de restauration (command + R au démarrage), lancer le Secure Startup Utility et cocher la case qui permet de démarrer sur un volume externe (l’image vient de là).

Dans le même menu, vous trouverez les différentes options de sécurité. L’option pour démarrer sur un volume externe est séparée, mais elle a un rapport avec le niveau de sécurité.

Apple propos en fait plusieurs niveaux de sécurité pour les Mac avec une puce T2. Le premier, activé par défaut, est le Full Security. En gros, le Mac ne démarre que sur un OS validé par Apple (avec une vérification via le Net au premier démarrage). Le second, Medium Security, permet de démarrer sur un OS signé par Apple, sans plus de vérifications. La formulation des menus semble indiquer (je ne suis pas certain) qu’Apple pourrait par exemple bloquer un vieil OS qui possède une faille de sécurité connue dans le premier mode et laisser démarrer le Mac (faute de vérification en ligne) dans le second cas. Ou tout simplement ne valider en ligne que le dernier OS en date. Le dernier, No Security, fonctionne comme avec les Mac précédents : il est possible de démarrer sur n’importe quel disque externe tant qu’il contient un OS compatible. N’oubliez pas ce point : il faut évidemment que l’OS accepte votre machine. Sur un MacBook Pro 2018, au moment d’écrire ses lignes (fin août 2018), le seul OS compatible qui n’est pas en bêta est celui de la machine, une version modifiée de macOS High Sierra (10.13.6). Le système ne démarrera donc pas sur une version 10.13.6 classique ou sur un système plus ancien.

La documentation d’Apple indique aussi que le Single User Mode de macOS sera bloqué par défaut avec Mojave sur les Mac avec une puce T2 si la sécurité est réglée sur Full ou Medium.

Point important qui découle de l’utilisation d’une puce T2 : l’impossibilité de récupérer des données. Les Mac équipés d’une puce T2 nécessitent vraiment une sauvegarde de votre part. Techniquement, le stockage n’est déjà pas réellement accessible depuis un autre appareil (format semi-propriétaire sur l’iMac Pro, SSD soudé sans connecteur de diagnostic sur les MacBook Pro). Mais de toute façon, les données sont chiffrées par la puce T2 et donc inaccessibles sans cette dernière (plus exactement, sans la clé).

En dehors des limites imposées par la puce T2, il existe aussi quelques petites modifications sur la façon dont le reset de la NVRAM fonctionne (vu qu’il n’y a pas de bruit de démarrage) ou sur la façon dont le Mac s’allume. Les portables avant 2016 s’allumaient uniquement avec le bouton, les modèles 2016 et 2017 s’allument quand on ouvre l’écran, quand on branche un chargeur avec l’écran ouvert ou quand on branche un chargeur avec l’écran fermé mais un écran externe branché. Enfin, les Mac 2018 s’allument aussi au moment de la pression d’une touche du clavier ou d’une pression sur le trackpad.

Ca sent vraiment la fin de la maintenance sur mac.

C’est de pire en pire !

On est bien loin de l’apple 2, des power PC G3 G5 ou mac pro xeon qui permettaient tous les bidouillages. Il faudrait faire un article sur la migration vers ubuntu car je pense que beaucoup de vieux utilisateurs comme moi songent sérieusement à sortir de cette nasse.

Ca risque pas de venir de moi, désolé.

Vraiment une grosse régression, le boot via la touche ALT au démarrage était magique comparé à un windows, le firewire permettait de dépanner un mac en quelques clics et de tester des OS très rapidement, une autre époque… .

C’est toute la dualité qui se crée de plus en plus entre protection accrue des informations stockées dans un Mac (ou PC sous Windows ou Linux) et facilité d’emploi dans le sens » je fais tout comme avant » et dans ce cas, il ne faudra pas venir ensuite critiquer Apple (et les autres) de ne pas avoir pris les mesures de sécurité ad hoc si on décide sciemment de les court-circuiter.

Les fabricants proposent une gradation entre rien et tout, à l’utilisateur de prendre SES bonnes décisions par rapport à la sécurité de ses informations.

Un exemple marquant du côté d’Apple a été le vol de photos » compromettantes » de célébrités qui ont accusé Apple de ne pas protéger leurs données personnelles ; mais dans le cas présent, c’est l’absence d’activation de l’authentification multifacteurs par l’utilisateur qui a facilité le vol.

Hé bé ! Je me demande comment ils font leurs diagnostiques maintenant, les Genius, quand on leur apporte une machine avec T2 qui ne boote pas…

Merci ! plus moyen de faire un salvateur fsck -fy sur un mac mini 2018