Le sujet du jour est un peu touchy, et j’ai hésité longuement à écrire cet article. Le produit dont je vais parler, la Matt Card, sert à l’origine à aider les techniciens, et je n’aime pas trop expliquer comment passer outre les protections d’Apple. Mais sur le coup, j’ai trouvé la solution un peu trop évidente et un peu trop facile.

Pour commencer, la protection de l’EFI. Mettre un mot de passe sur l’EFI empêche de démarrer le Mac sur autre chose que le système sélectionné par défaut. Il faut entrer le mot de passe pour choisir un autre disque de démarrage (par exemple externe) ou simplement démarrer sur la partition de restauration. Le mot de passe en question était stocké dans la NVRAM dans les anciens Mac (dont une simple mise à zéro effaçait le mot de passe) et directement dans la puce qui contient l’EFI dans les Mac plus récents. J’avais déjà évoqué vaguement le sujet quand j’avais sauvé un prototype de MacBook Pro : reflasher manuellement l’EFI permet d’effacer le mot de passe.

Deuxièmement, la protection Localiser mon Mac. Basiquement, elle va faire la même chose. Si vous décider de verrouiller un Mac depuis l’interface Apple, vous allez mettre un mot de passe sur l’EFI (s’il n’en existe pas un) et sur l’OS. Sans le code, impossible de démarrer la machine, impossible de démarrer sur un système externe, etc. Assez logiquement, la réponse basique est la même : supprimer le mot de passe EFI permet de démarrer en externe et de tout effacer.

En théorie, ce n’est pas à la portée de tout le monde et – sur les Mac récents – la puce n’est plus accessible avec des outils classiques.

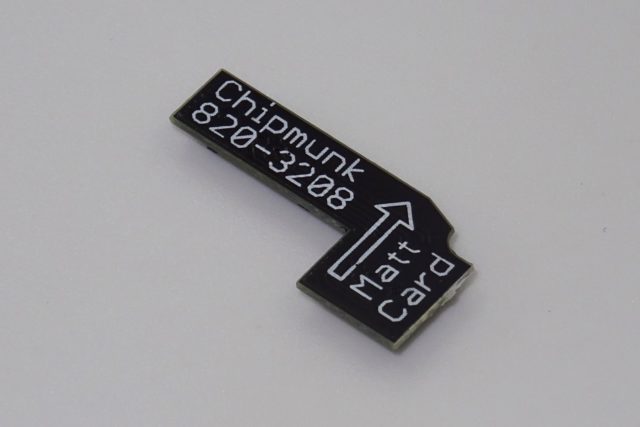

C’est là qu’intervient la Matt Card. Cette carte permet de remplacer l’EFI du Mac assez facilement, en utilisant un connecteur de diagnostic. Une fois en place, elle remplace totalement l’EFI d’origine, donc sans le mot de passe et avec un nouveau numéro de série (lui aussi stocké dans l’EFI). Les explications sur la page du vendeur sont assez hypocrites : ça permet de débloquer le Mac pour un réparateur… mais aussi de débloquer le Mac pour un voleur. Pour en être certain, j’en ai commandé une.

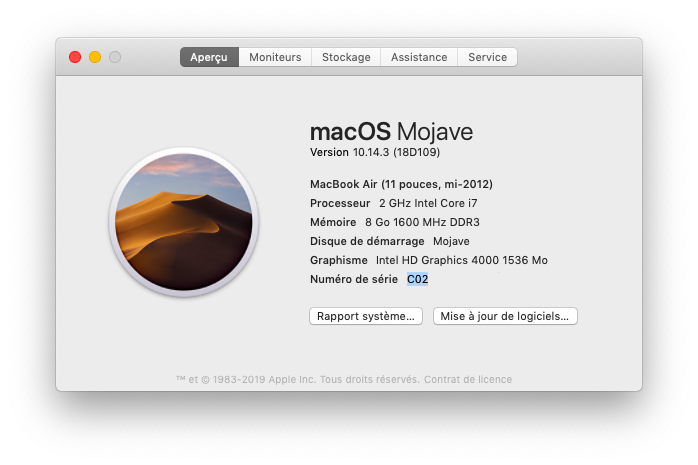

D’abord, elle existe pour pas mal de modèles Apple et vaut entre ~60 et 100 €. Le réparateur propose la carte pour tous les MacBook Pro Retina (13 et 15 pouces) entre 2012 et 2017 (la puce T2 bloque logiquement cette technique), les MacBook Air (11 et 13 pouces, 2008 à 2017), les MacBook Retina (2015 à 2017), les Mac mini (certains 2009, pas les 2010, de 2011 à 2014) et les Mac Pro (2010 et 2013). Pour essayer, j’ai choisi celle pour MacBook Air 2012 (11 pouces). Attention, la carte est spécifique à chaque modèle de Mac, vu qu’elle contient l’EFI du Mac en question.

La carte s’installe facilement, vu que le connecteur est accessible. En gros, on ouvre le Mac (10 vis pentalobes dans mon cas), on débranche la batterie, on installe la carte, on rebranche la batterie. Moins de 5 minutes pour quelqu’un de lent. Ne vous étonnez pas de l’état interne de mon vieux MacBook Air…

J’avoue, j’ai eu une surprise au premier démarrage : impossible de démarrer High Sierra ou Mojave. En fait, l’EFI de la Matt Card n’est pas à jour et ne démarre donc pas sur de l’APFS. J’avais une partition Sierra, donc j’ai pu vérifier que ça marchait : le Mac démarre avec un autre numéro de série et sans blocage EFI. Ensuite, j’ai mis à jour la Matt card (j’expliquerais un jour comment le faire sans installer High Sierra) et j’ai testé. En verrouillant le Mac sous Mojave avec Localiser mon Mac, le Mac est bien bloqué. Et en installant la Matt Card… je peux démarrer le Mac bloqué sans aucun souci en quelques minutes. Pour une bonne raison : une fois la carte installée, pour Apple c’est un autre Mac. Mon seul questionnement vient du nouveau numéro de série : je ne sais pas s’il s’agit d’un numéro généré par le vendeur au cas par cas ou le même pour toutes les cartes.

Je ne suis pas dans la tête du réparateur qui a créé cette carte. Mais je vois très bien que la possibilité de faire sauter le blocage iCloud d’un Mac est un gros problème, surtout que la manipulation reste assez simple et peu onéreuse. Est-ce que je devais en parler ? J’ai considéré que oui, même si je sais parfaitement que je vais aider des voleurs. Tout comme la personne qui a fabriqué cette carte le sait.

En attendant, ne considérez pas qu’un Mac bloqué par iCloud est sûr. Et passez directement par l’effacement s’il contient des données importantes (et par FileVault). Ou alors allez acheter un modèle avec une puce T2 (même si ça amène d’autres problèmes).

Vu qu’on m’a posé la question, la Matt Card remplace l’EFI par sa propre version, donc si vous enlevez la carte, l’ordinateur revient sur son EFI d’origine, avec les blocages éventuels. Du coup, c’est aussi assez traître : un ordinateur bloqué peut avoir été compromis.

Donc les tour derniers Mac sont exempt de cette « faille » ?

En quoi filevault va aider ? Juste a protéger mes données parceque si le voleur boot il pourra effacer le disque dur non ?

Ah ça me rappel un souvenir, ça a sauvé mon mac mini.

J’avais flingué son efi en configurant un système pour un hackintosh.

http://www.cmizapper.com/board/820-3227-1.html (c’est mon mac mini en photo ^^)

En fait le blocage iCloud des Mac n’est pas en soi un blocage en soit très fort puisque le bus SPI de la BootRom n’est pas protégé.

On ne peut certes plus écrire dessus manière logicielle depuis ~2012 mais on peut écrire de manière matérielle sur la BootRom avec pleins de moyens simples et bons marchés, n’importe quel appareil qui est capable de communiquer avec le bus SPI permet de le faire (un raspberry pi, un programmateur SPI).

Il y a des gens, possesseurs légitimes, qui perdent leur mot de passe, et si ils ont acheté leur mac d’occasion et qu’ils n’ont pas la facture d’achat neuve, Apple refuse de débloquer la machine..

Au delà du déblocage illégal d’iCloud, il y a plusieurs utilisations légitimes.

Il existe aussi des cas où la BootRom se corrompt.

Notamment, sous BootCamp avec Windows 10 il y a un bug qui fait que des certificats sont réécrit à chaque MAJ et écrasent des données dans la BootRom (à priori surtout sur les Mac Pro5.1)

Les Matt Card permettent aussi par ex. de mettre une BootRom patchée pour supporter la veille profonde en NVMe sur les Mac de 2013-2014, (vu qu’Apple ne se préoccupe pas de ce bug).

@clawfire : la puce T2 protège oui. Et FileVault empêche l’accès aux données.

@gilles : certes, mais ça reste quand même un peu trop simple pour voler, du coup

L’accès en SPI à la BootRom permet aussi d’autres choses: Il existe le cas où Apple choisi de ne pas rendre votre Mac compatible avec des disques SSD standards:

1- En mettant un format propriétaire, qui n’est en fait qu’une modification physique du port standard (même connexion mais pas le même format) – Fait dès 2010 avec les Macbook Air, puis 2012 avec les Macbook Pro Retina. Le Journal du Lapin en a déjà parlé.

2- En n’incluant pas le support COMPLET du NVME dans la BootRom (alors qu’il est disponible et intégré pour d’autres machines). – depuis les Macbook Pro Retina 2013.

Par « complet », j’entends que la veille profonde est également supporté, (Les MBP 2013 arrivent a booter avec un SSD M2 NVMe, mais la veille profonde mène à un redémarrage, et à la perte de votre boulot…)

Comme l’a montré @gillesaurejace sur Twitter (voir ici: https://twitter.com/gillesaurejac/status/997301711160139776).

On peut télécharger sa BootRom grâce au SPI, la modifier pour intégrer le code qui permet de booter en NVME/PCIexpress, reuploader le bouzin, et… oh magie, un Macbook Pro 2013 boote naturellement et tiens très bien la veille profonde avec un SSD Samsung EVO 970 M2 en NVME/PCIexpress (qui se trouve, par le plus grand des hasard, être 4 fois moins cher qu’un SSD Apple original contenant les même puces NAND Samsung…). Plus d’infos sur ce long sujet anglosaxon sur Macrumors: https://forums.macrumors.com/threads/upgrading-2013-2014-macbook-pro-ssd-to-m-2-nvme.2034976/page-2

Bonjour, je suis tombé sur cet article au sujet de la matt card… curieux, j’ai ouvert mon MBP 13″ Rétina acheté d’occasion sur leboncoin, et paf ! que vois-je, une matt card installée.

Vu que j’ai des données personnelles sur mon macbook, il y a t il des risques que mes données soient corrompues/hackées, par la matt card? Est-ce que l’on peut voler mes données plus facilement etc… ?

Merci pour vos réponses.

Richard

Si je change mon efi je peux installer une mac OS X non compatible avec mon mac

Non, ça n’a aucun rapport. La carte permet pas de mettre un autre EFI que celui d’origine, en fait (juste de supprimer certaines infos)